Page 70 - 清流雙月刊 NO.37

P. 70

MJIB

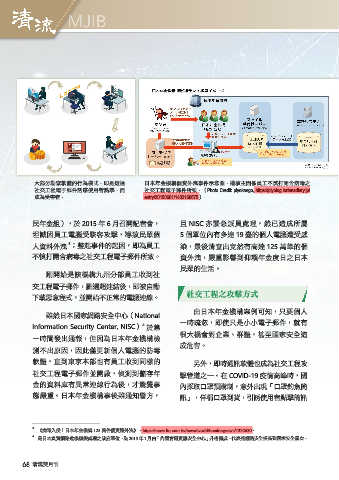

大部分勒索軟體的行為模式,即是透過 日本年金機構個資外洩事件示意圖,遭駭主因係員工不慎打開含病毒之

社交工程電子郵件誘惑使用者點擊,而 社交工程電子郵件所致。(Photo Credit: piyokango, https://piyolog.hatenadiary.jp/

成為受害者。 entry/20150601/1433166675)

民年金組),於 2015 年 6 月召開記者會, 且 NISC 亦緊急派員處理,然已造成所屬

坦誠因員工電腦受駭客攻擊,導致民眾個 5 個單位內有多達 19 臺的個人電腦遭受感

3

人資料外洩 ;整起事件的起因,即為員工 染,最後清查出竟然有高達 125 萬筆的個

不慎打開含病毒之社交工程電子郵件所致。 資外洩,嚴重影響到仰賴年金度日之日本

民眾的生活。

剛開始是該機構九州分部員工收到社

交工程電子郵件,點選超連結後,即被自動

社交工程之攻擊方式

下載惡意程式,並開始不正常的電腦連線。

由日本年金機構案例可知,只要個人

雖然日本國家網路安全中心(National

一時疏忽,即使只是小小電子郵件,就有

4

Information Security Center, NISC) 於第

很大機會對企業、群體,甚至國家安全造

一時間發出通報,但因為日本年金機構檢

成危害。

測不出原因,因此僅更新個人電腦的防毒

軟體,直到東京本部也有員工收到同樣的 另外,即時通訊軟體也成為社交工程攻

社交工程電子郵件並開啟,偵測到儲存年 擊管道之一。在 COVID-19 疫情高峰時,國

金的資料庫有異常連線行為後,才驚覺事 內採取口罩預購制,意外出現「口罩釣魚簡

態嚴重。日本年金機構事後雖通知警方, 訊」,佯稱口罩到貨,引誘使用者點擊簡訊

3

《病毒入侵!日本年金機構 125 萬件個資遭外洩》,https://news.ltn.com.tw/news/world/breakingnews/1335620。

4 是日本負責網路危機應變處理之政府單位,為 2015 年 1 月由「內閣官房資訊安全中心」升格而成,代表將網路安全提高到國家安全層次。

68 清流雙月刊