Page 17 - 清流雙月刊 NO.42

P. 17

打造 CI 數位護城河

WW W

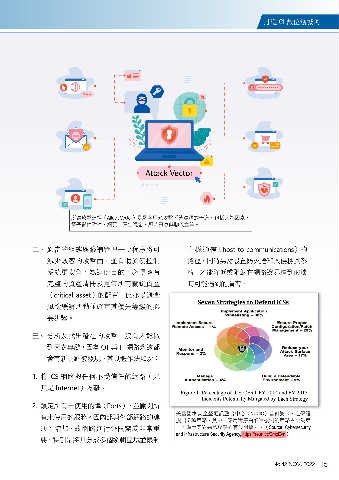

A�ack Vector

所謂攻擊途徑(Attack Vector)是駭客用來攻擊系統漏洞的管道,包括人為因素、

電子郵件附件、網頁、彈出視窗、即時訊息與聊天室等。

二、 適當的組態與修補管理─此程序將可 主機通信(host-to-communications)的

減少駭客的攻擊面,並有助於使控制 路徑,同時另需設置防火牆和入侵檢測系

系統更安全,為達此目的,必須擁有 統,才能降低或阻絕在網路邊界遭到破壞

完整的資產清冊及蒐集所有關鍵資產 時可能遇到的損害。

(critical asset)的配置,此亦是調查

風險緩解活動並確定其優先等級的必

要步驟。

三、 分析及找出潛在的攻擊─沒有人能做

到天衣無縫,因為 OT 與 IT 網路永遠都

會有新弱點被發現。其具體作法如次:

1. 將 ICS 網路與任何不受信任的網路(尤

其是 Internet)隔離。

2. 鎖定所有未使用的埠(Ports),並關閉所

美國國家安全暨通訊整合中心(NCCIC)曾針對 ICS 之保護

有未使用的服務。因內部與外部網路的連 提出 7 項策略,其中,應用程序白名單機制的策略占比為第

通性增加,故網路進行分段變成非常重 一,顯示其對惡意攻擊的有效阻擋力。(Source: Cybersecurity

and Infrastructure Security Agency, https://reurl.cc/2mpEvn)

要,特別是將其分成多個邏輯區域並限制

No.42 NOV. 2022 15