Page 59 - 清流雙月刊 NO.44

P. 59

生活中的資安

美國政府組織

惡意程式 Orion軟體

駭客 SolarWinds

其他國際企業

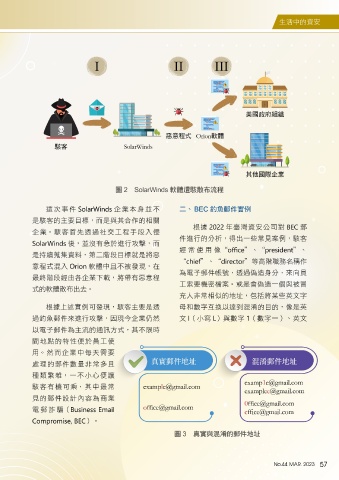

圖 2 SolarWinds 軟體遭駭散布流程

這次事件 SolarWinds 企業本身並不 二、 BEC 釣魚郵件實例

是駭客的主要目標,而是與其合作的相關

根據 2022 年臺灣資安公司對 BEC 郵

企業。駭客首先透過社交工程手段入侵

件進行的分析,得出一些常見案例,駭客

SolarWinds 後,並沒有急於進行攻擊,而

經常使用像“office”、“president”、

是持續蒐集資料,第二階段目標就是將惡

“chief”、“director”等高階職務名稱作

意程式混入 Orion 軟體中且不被發現,在

為電子郵件帳號,透過偽造身分,來向員

最終階段經由各企業下載,將帶有惡意程

工索要機密檔案。或是會偽造一個與被冒

式的軟體散布出去。

充人非常相似的地址,包括將某些英文字

根據上述實例可發現,駭客主要是透 母和數字互換以達到混淆的目的,像是英

過釣魚郵件來進行攻擊,因現今企業仍然 文 l(小寫 L)與數字 1(數字一)、英文

以電子郵件為主流的通訊方式,其不限時

間地點的特性便於員工使

用。然而企業中每天需要

處理的郵件數量非常多且 真實郵件地址 混淆郵件地址

種類繁雜,一不小心便讓

駭客有機可乘,其中最常 example@gmail.com examp1e@gmail.com

examplee@gmail.com

見的郵件設計內容為商業

office@gmail.com 0ffice@gmail.com

電郵詐騙(Business Email cffice@gmail.com

Compromise, BEC)。

圖 3 真實與混淆的郵件地址

No.44 MAR. 2023 57